2024. 3. 15. 02:15ㆍnormaltic 취업반 5기/모의해킹 프로젝트

028 CSRF

1) 자유게시판 게시글 수정

설명

임의의 사용자의 권한으로 자유게시판 게시글의 수정을 요청하게 만드는 취약점 발견

위치

URL : http://ctf.segfaulthub.com:5498/update.php

파라미터 : idx, title, content

취약점 검증 방법

XSS 취약점이 존재하는 위치 중 한 곳인 게시글 내용 부분에 form 태그로 idx 파라미터에는 수정하고자 하는 게시글의 번호를, title 파라미터에는 수정하고자 하는 게시글 제목 부분에 변경할 내용을, 그리고 content 파라미터에는 수정하고자 하는 게시글 내용 부분에 변경할 내용을 입력한 스크립트를 삽입하고 게시글을 작성한다. 작성한 게시글을 열람하게 되면 클라이언트의 웹 브라우저에서 스크립트가 작동하여 열람한 사용자 권한으로 지정한 게시글의 제목과 내용을 수정할 수 있다.

CSRF 스크립트

|

1

2

3

4

5

|

<iframe sandbox id="myFrame" width="0" height="0" border="0" style="display:none;" name="myFrame"></iframe>

<form action="http://ctf.segfaulthub.com:5498/update.php" method="post" id="myForm" target="myFrame">

<input type="hidden" name="idx" value="407"><input type="hidden" id="title" name="title" value="게시글 수정 확인">

<textarea style="display:none;" id="content" name="content" rows="6">게시글 수정 확인</textarea></form>

<script>document.addEventListener("DOMContentLoaded", document.getElementById("myForm").submit())</script>

|

cs |

증적 사진

2) 자유게시판 게시글 삭제

설명

임의의 사용자의 권한으로 자유게시판 게시글의 삭제를 요청하게 만드는 취약점 발견

위치

URL : http://ctf.segfaulthub.com:5498/delete.php?idx=&board_id=board

파라미터 : idx

취약점 검증 방법

XSS 취약점이 존재하는 위치 중 한 곳인 게시글 내용 부분에 img 태그를 입력한다. img 태그의 속성인 src 속성 값으로 게시글 삭제 요청 URL을 입력하고 idx 파라미터에는 삭제하고자 하는 게시글의 번호를, board_id 파라미터에는 게시글의 위치를 나타내는 board를 입력한 스크립트를 삽입한 후 게시글을 작성한다. 작성한 게시글을 열람하게 되면 클라이언트의 웹 브라우저에서 스크립트가 작동하여 열람한 사용자 권한으로 지정한 게시글 삭제한다.

CSRF 스크립트

|

1

|

<img src="http://ctf.segfaulthub.com:5498/delete.php?idx=414&board_id=board">

|

cs |

증적 사진

3) 공지사항 게시글 삭제

설명

임의의 사용자의 권한으로 공지사항 게시글의 삭제를 요청하게 만드는 취약점 발견

위치

URL : http://ctf.segfaulthub.com:5498/delete.php?idx=&board_id=notice

파라미터 : idx

취약점 검증 방법

XSS 취약점이 존재하는 위치 중 한 곳인 게시글 내용 부분에 img 태그를 입력한다. img 태그의 속성인 src 속성 값으로 게시글 삭제 요청 URL을 입력하고 idx 파라미터에는 삭제하고자 하는 게시글의 번호를, board_id 파라미터에는 게시글의 위 치를 나타내는 notice를 입력한 스크립트를 삽입한 후 게시글을 작성한다. 작성한 게시글을 열람하게 되면 클라이언트의 웹 브라우저에서 스크립트가 작동하여 열람한 사용자 권한으로 지정한 게시글 삭제한다.

CSRF 스크립트

|

<img src="http://ctf.segfaulthub.com:5498/delete.php?idx=414&board_id=notice">

|

cs |

029 디렉터리 목록 노출

1) 자유게시판 게시글 수정

설명

업로드된 파일이 저장된 /uploads 디렉터리의 초기 페이지가 설정되어있지 않아 디렉터리 목록 노출 취약점 발견

위치

URL : http://ctf.segfaulthub.com:5498/uploads

취약점 검증 방법

웹 브라우저 주소창에 http://ctf.segfaulthub.com:5498/uploads URL을 입력하면 웹 서버 내 uploads 디렉터리의 파일 리스트를 확인할 수 있다.

증적 사진

041 XSS

1) Reflected XSS

[1] 자유게시판 게시글 검색 기능

설명

자유게시판 페이지에서 게시판 검색 시 사용되는 search 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL : http://ctf.segfaulthub.com:5498/search_result.php?catgo=&search=

파라미터 : search

취약점 검증 방법

search 파라미터에 입력한 값이 웹 페이지에 출력되는 것으로 인해 파라미터 값으로 <script>alert(1);</script> 스크립트를 삽입하고 요청하면 스크립트가 작동하고 해당 웹 페이지가 GET Method로 데이터를 전달하는 것으로 인해 Reflected XSS 공격이 가능함

증적 사진

2) Stored XSS

[1] 자유게시판 게시글 제목 작성

설명

자유게시판 게시글 작성 시 title 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/write_ok.php

[view page]

1.http://ctf.segfaulthub.com:5498/board.php?board_id=board

2.http://ctf.segfaulthub.com:5498/read.php?board_id=board&idx=

파라미터 : title

취약점 검증 방법

title 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 자유게시판에 출력되는 게시글 중 해당 게시글이 존재할 시 스크립트 작동, 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[2] 자유게시글 제목 수정

설명

자유게시판 게시글 수정 시 title 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/modify.php?idx=

[process page]

http://ctf.segfaulthub.com:5498/update.php

[view page]

1.http://ctf.segfaulthub.com:5498/board.php?board_id=board

2.http://ctf.segfaulthub.com:5498/read.php?board_id=board&idx=

파라미터 : title

취약점 검증 방법

title 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 자유게시판에 출력되는 게시글 중 해당 게시글이 존재할 시 스크립트 작동, 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[3] 공지사항 게시글 제목 작성

설명

공지사항 게시글 수정 시 title 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/write_ok.php

[view page]

1.http://ctf.segfaulthub.com:5498/board.php?board_id=notice

2.http://ctf.segfaulthub.com:5498/read.php?board_id=notice&idx=

파라미터 : title

취약점 검증 방법

title 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 공지사항에 출력되는 게시글 중 해당 게시글이 존재할 시 스크립트 작동, 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[4] 자유게시판 게시글 내용 작성

설명

자유게시판 게시글 작성 시 content 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/write_ok.php

[view page]

http://ctf.segfaulthub.com:5498/read.php?board_id=board&idx=

파라미터 : content

취약점 검증 방법

content 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 자유게시판 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[5] 자유게시판 게시글 내용 수정

설명

자유게시판 게시글 수정 시 content 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/modify.php?idx=

[process page]

http://ctf.segfaulthub.com:5498/update.php

[view page]

http://ctf.segfaulthub.com:5498/read.php?board_id=board&idx=

파라미터 : content

취약점 검증 방법

content 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 자유게시판 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

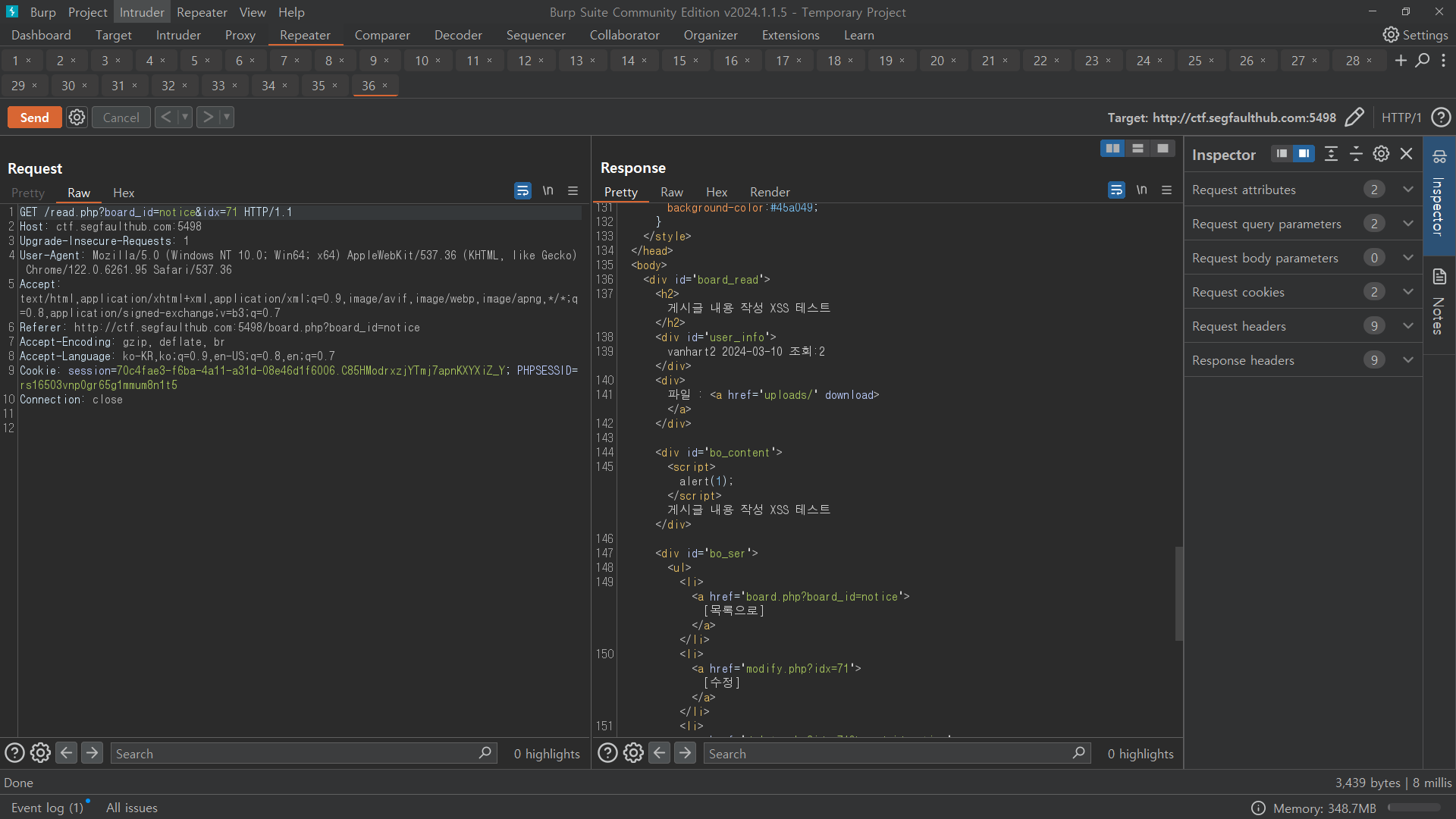

[6] 공지사항 게시글 내용 작성

설명

공지사항 게시글 작성 시 content 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/write_ok.php

[view page]

http://ctf.segfaulthub.com:5498/read.php?board_id=notice&idx=

파라미터 : content

취약점 검증 방법

content 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 공지사항 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[7] 자유게시판 게시글 댓글 작성

설명

자유게시판 게시글 댓글 작성 시 content 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/reply_ok.php

[view page]

http://ctf.segfaulthub.com:5498/read.php?board_id=board&idx=

파라미터 : content

취약점 검증 방법

content 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 자유게시판 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

[8] 공지사항 게시글 댓글 작성

설명

공지사항 게시글 댓글 작성 시 content 파라미터에서 스크립트 삽입 가능한 취약점 발견

위치

URL :

[form page]

http://ctf.segfaulthub.com:5498/write.php

[process page]

http://ctf.segfaulthub.com:5498/reply_ok.php

[view page]

http://ctf.segfaulthub.com:5498/read.php?board_id=notice&idx=

파라미터 : content

취약점 검증 방법

content 파라미터에 <script>alert(1);</script> 스크립트를 삽입하면 공지사항 게시글 상세정보 페이지에서 스크립트 작동으로 인해 Stored XSS 공격이 가능함

증적 사진

'normaltic 취업반 5기 > 모의해킹 프로젝트' 카테고리의 다른 글

| [모의해킹 프로젝트] R Com : 모의해킹 #1 (0) | 2024.03.20 |

|---|---|

| [모의해킹 프로젝트] First Board : 보고서 #3 (0) | 2024.03.16 |

| [모의해킹 프로젝트] First Board : 증적 사진 분류 006, 021, 027 #2-2 (2) | 2024.03.15 |

| [모의해킹 프로젝트] First Board : 증적 사진 분류 001, 002, 003 #2-1 (0) | 2024.03.13 |

| [모의해킹 프로젝트] First Board : 모의해킹 #1 (0) | 2024.03.13 |